Pourquoi nous choisissons la "ferme de téléphones Android réels" plutôt que les navigateurs anti-détection ou les outils API ?

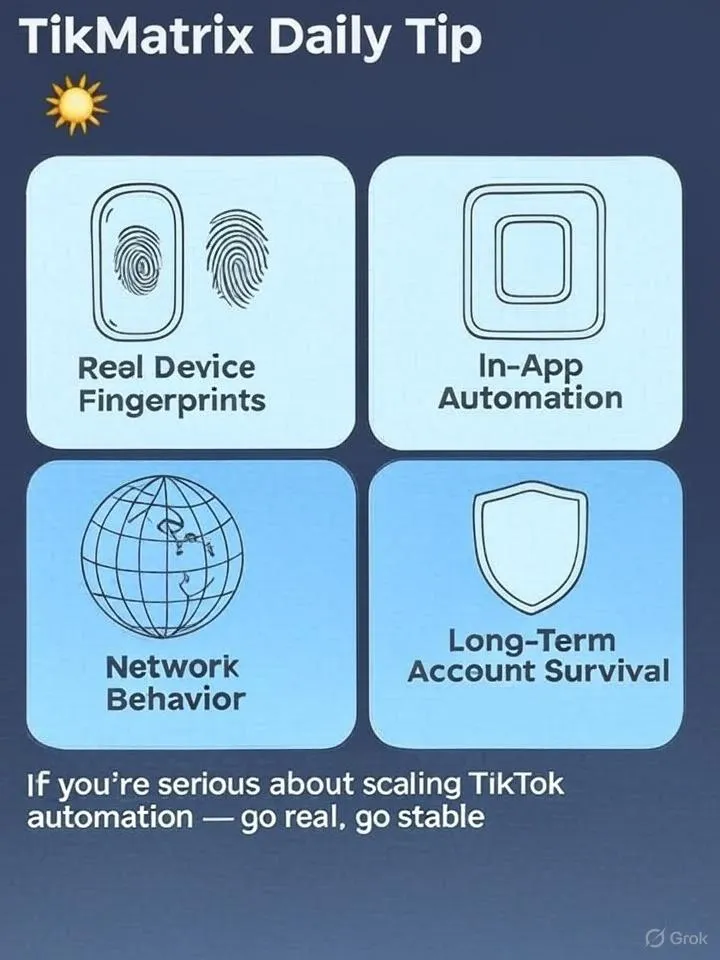

Pour automatiser sérieusement TikTok, la clé réside dans l'authenticité et la stabilité.

Voici pourquoi une ferme de téléphones Android réels convient mieux qu'un navigateur anti-détection et des outils API pour une croissance à long terme et à faible risque.

✅ 1. Empreinte appareil réelle (pas une "empreinte composite")

TikTok identifie facilement les émulateurs, environnements de navigateur et flux API purs.

Un Android physique produit des signaux matériel/système naturellement cohérents, plus semblables à un utilisateur réel.

- Capteurs natifs, codec et pile média

- ID appareil et services système cohérents

- Pas d'anomalies "CPU/GPU/UA combinaison impossible"

✅ 2. Cohérence réseau (le "sentiment réel" des IP opérateur/résidentiel)

Le trafic mobile via 4G/5G ou IP résidentiels est plus naturel.

Les solutions anti-détection à grande échelle exposent souvent des failles :

- Rotation IP type station de base vs segments de datacenter bruyants

- Caractéristiques de latence/jitter stables

- Proxy indépendant par appareil pour l'isolation

✅ 3. Automatisation dans l'application (où se déroulent les actions réelles)

Regarder FYP, entrer en direct, rythme des gestes, lecture média, tout se passe dans l'App.

Les outils API peinent à simuler en toute sécurité ; les scripts navigateur manquent de "touche humaine".

- Clics/saisie/glissements humanisés

- Temps de visionnage vidéo, inertie de défilement, hésitations UI

- Sémantique réelle de lecture et d'interaction

✅ 4. Meilleure survie des comptes à long terme

Les comptes exploités sur Android réel ont généralement plus de durabilité et meilleure croissance :

- Moins de marquages suspects et vérifications fréquentes

- Comportement stable pour meilleure portée

- Avec une exploitation disciplinée, taux de bannissement plus faible

🧭 5. Comparaison rapide

| Dimension | Téléphones Android réels | Navigateurs anti-détection / API |

|---|---|---|

| Empreinte appareil | Cohérence native | Assemblage composite, facile conflit |

| Réalisme réseau | Opérateur/résidentiel | Traces datacenter/VPN évidentes |

| Actions dans l'app | Reproduction complète | Limité/falsification à haut risque |

| Stabilité à l'échelle | Élevée (bonne isolation) | Concurrence élevée facile instabilité |

| Exposition contrôle risques | Faible (hygiène respectée) | Haute pression facile exposition |

🧩 6. Pratiques recommandées TikMatrix

- Appareils : Android physiques/cartes de développement, éviter téléphones d'occasion "ayant servi pour TikTok"

- Réseau : Proxy résidentiel/4G par appareil ; région/fuseau horaire/langue cohérents avec marché cible

- Comportement : Échauffement, randomisation paramètres, planification décalée

- Hygiène : Désactiver géolocalisation incohérente, supprimer applications conflictuelles

✅ 7. Liste de contrôle des risques

| Dimension | À faire | À éviter |

|---|---|---|

| Environnement | Téléphone réel + proxy par appareil | VPN partagé / cluster émulateurs |

| Comportement | Gestes humains et temps d'attente | Rythme fixe/copier-coller |

| Session | 2–3 sessions/jour, dispersées | Exécution 24/7 dès le départ |

| Contenu | Original + rétention | Modèles copiés/clickbait |

�� Conclusion

Pour une automatisation à grande échelle sérieuse, choisissez le réel, choisissez la stabilité.

Une ferme de téléphones Android réels fournit l'empreinte, le réseau et l'authenticité dans l'app que la plateforme attend et préfère.

Cet article est basé sur des sessions longues et pratiques d'ingénierie sur des appareils Android physiques.